Blinky

Owner

Като цяло днес засякох тази статия:

http://blog.sucuri.net/2015/04/security-advisory-persistent-xss-in-wp-super-cache.html

И исках да я пусна тук, защото и днес чух за един хакнат сайт на WP. Няма да е лошо да я прочетете, за да се защитите веднага. Както винаги, най-лесно е с изключване или незабавен ъпдейт на плъгина WP-Super-Cache (ако го ползвате).

С две думи към техничарите:

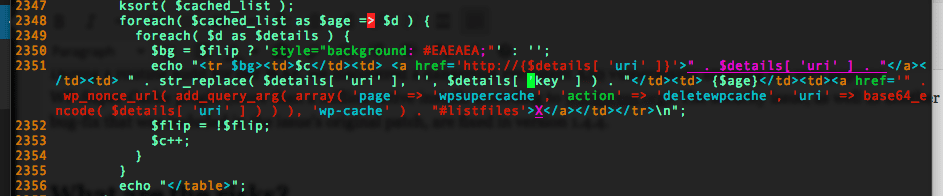

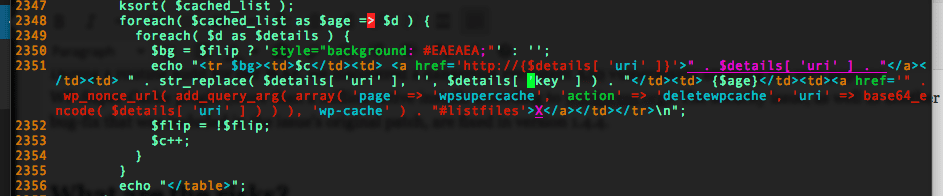

Проблемът е в начина, по който WP-Super-Cache показва информацията, запазена в ключа на каше файлва. Този, който се използва от плъгина, за да реши каквъв точно каше файл да зареди.

Както се вижда на картинката $details[ ‘key’ ] е директно приложен в съдържанието на странциата бе да бъде приоритетно защитено. А реално $details[ ‘uri’ ] е защитено някъде другаде извън спипъра.

Ще се радвам, ако някой им и друго решение.

П.П: Обновете си и революшън слайдъра, и там имаше дупка. В последните версии няма. Предишните бяха хванали бъг.

http://blog.sucuri.net/2015/04/security-advisory-persistent-xss-in-wp-super-cache.html

И исках да я пусна тук, защото и днес чух за един хакнат сайт на WP. Няма да е лошо да я прочетете, за да се защитите веднага. Както винаги, най-лесно е с изключване или незабавен ъпдейт на плъгина WP-Super-Cache (ако го ползвате).

С две думи към техничарите:

Проблемът е в начина, по който WP-Super-Cache показва информацията, запазена в ключа на каше файлва. Този, който се използва от плъгина, за да реши каквъв точно каше файл да зареди.

Както се вижда на картинката $details[ ‘key’ ] е директно приложен в съдържанието на странциата бе да бъде приоритетно защитено. А реално $details[ ‘uri’ ] е защитено някъде другаде извън спипъра.

Ще се радвам, ако някой им и друго решение.

П.П: Обновете си и революшън слайдъра, и там имаше дупка. В последните версии няма. Предишните бяха хванали бъг.